CURSO MICROSOFT SC-401 PROTECT SENSITIVE INFORMATION WITH MICROSOFT PURVIEW IN THE AI ERA

El curso de Administrador de Seguridad de la Información le proporciona las habilidades necesarias para planificar e implementar la seguridad de la información para datos confidenciales mediante Microsoft Purview y servicios relacionados. El curso abarca temas esenciales como la protección de la información, la prevención de pérdida de datos (DLP), la retención y la gestión de riesgos internos. Aprenderá a proteger los datos en entornos de colaboración de Microsoft 365 contra amenazas internas y externas. Además, aprenderá a administrar alertas de seguridad y a responder a incidentes mediante la investigación de actividades, la respuesta a alertas de DLP y la gestión de casos de riesgo interno. También aprenderá a proteger los datos utilizados por los servicios de IA en entornos Microsoft e implementar controles para salvaguardar el contenido en estos entornos.

Duración:

28 Hrs.

Próximo curso:

Modalidades:

- En Línea con instructor en vivo

- Aprendizaje Hibrido

Preparación para la certificación

• Examen SC-401 Information Security Administrator

• Certificación Lograda: Microsoft Certified: Information Security Administrator Associate

Beneficios

Diploma Oficial Microsoft

Link de Guía de Estudio Microsoft

Laboratorios Oficiales Microsoft

Garantía ExecuTrain

Acceso a las Grabaciones del Curso

Curso dirigido a:

Como Administrador de Seguridad de la Información, planificará e implementará la seguridad de la información para datos confidenciales mediante Microsoft Purview y servicios relacionados. Será responsable de mitigar riesgos protegiendo los datos en los entornos de colaboración de Microsoft 365 contra amenazas internas y externas, así como de salvaguardar los datos utilizados por los servicios de IA. Su función implica implementar la protección de la información, la prevención de pérdida de datos (DLP), la retención y la gestión de riesgos internos. También gestionará alertas de seguridad y responderá a incidentes investigando actividades, respondiendo a alertas de DLP y gestionando casos de riesgo interno. En esta función, colaborará con otros responsables de gobernanza, datos y seguridad para desarrollar políticas que aborden los objetivos de seguridad de la información y reducción de riesgos de su organización. Trabajará con administradores de cargas de trabajo, propietarios de aplicaciones empresariales y partes interesadas en la gobernanza para implementar soluciones tecnológicas que respalden estas políticas y controles.

Requisitos previos:

Antes de participar en este curso, los alumnos deben tener:

- Familiaridad con las soluciones de cumplimiento de Microsoft Purview

- Conocimientos básicos sobre la protección de datos y los conceptos de seguridad

C E R T I F I C A C I Ó N

Microsoft Certified: Information Security Administrator Associate

Curso de preparacion para obtener la Certificación.

¿Qué es Microsoft Certified: Information Security Administrator Associate?

La certificación Microsoft Certified: Information Security Administrator Associate valida los conocimientos y habilidades de los profesionales encargados de implementar, gestionar y supervisar soluciones de seguridad en entornos Microsoft. Este perfil profesional es clave para proteger la identidad, el acceso, la información, las aplicaciones y el entorno híbrido de una organización frente a amenazas internas y externas.

El administrador de seguridad trabaja en colaboración con los equipos de cumplimiento, recursos humanos y TI para garantizar que las políticas de seguridad se apliquen correctamente y que la infraestructura de Microsoft esté protegida. Esta certificación reconoce a quienes dominan herramientas como Microsoft Defender for Endpoint, Microsoft Defender for Identity, Microsoft Purview, Microsoft Entra ID Protection, y Microsoft Sentinel para detectar amenazas, responder a incidentes y fortalecer la postura de seguridad de la organización.

¿Qué se evalua para obtener esta certificación?

-

Implementación de soluciones de detección de amenazas

Evaluación del uso de herramientas como Microsoft Defender for Endpoint y Defender for Identity para identificar actividades maliciosas en tiempo real. -

Supervisión y análisis de señales de seguridad

Análisis de registros, eventos y alertas de seguridad mediante Microsoft Sentinel y otras soluciones SIEM para detectar amenazas potenciales. -

Investigación de incidentes y respuesta ante amenazas

Capacidad para llevar a cabo investigaciones forenses, establecer el alcance de ataques y aplicar medidas de contención o mitigación efectivas. -

Gestión de políticas de seguridad y cumplimiento

Evaluación del uso de Microsoft Purview y herramientas de cumplimiento para proteger datos confidenciales y mantener las regulaciones aplicables. -

Automatización de procesos de seguridad

Uso de playbooks y lógica automatizada en Microsoft Sentinel para responder rápidamente a incidentes comunes. -

Configuración de reglas de análisis y conectores de datos

Implementación de conectores en Microsoft Sentinel y desarrollo de reglas KQL para detectar amenazas específicas. -

Integración con Microsoft Entra y soluciones de identidad

Evaluación de la capacidad para reforzar el acceso y la identidad mediante políticas de acceso condicional y detección de riesgos.

¿QUÉ APRENDERAS?

En este curso oficial de Microsoft aprenderás a proteger activamente el entorno de tu organización mediante la implementación de soluciones avanzadas de detección, análisis y respuesta ante amenazas. A través de un enfoque práctico, adquirirás habilidades clave para operar herramientas como Microsoft Sentinel, Microsoft Defender y Microsoft Purview, permitiéndote actuar con rapidez y precisión frente a incidentes de seguridad, automatizar procesos críticos y garantizar el cumplimiento normativo.

Implementar y configurar Microsoft Sentinel

-

Dominarás la instalación y ajuste de Microsoft Sentinel, aprendiendo a integrar múltiples fuentes de datos y a configurar las herramientas necesarias para generar un monitoreo continuo y centralizado del entorno. Esto incluye la personalización de dashboards y la optimización de la gestión de eventos y alertas.

Conexión y análisis de fuentes de datos de seguridad:

-

Adquirirás habilidades para establecer conectores de datos y extraer información crítica de dispositivos, aplicaciones y servicios en la nube. Se profundizará en la interpretación de registros, la correlación de eventos y el uso de consultas avanzadas para identificar patrones de amenazas.

Investigación de incidentes de seguridad con análisis forense:

-

Aprenderás a realizar investigaciones detalladas mediante técnicas de análisis forense digital, utilizando consultas en KQL para trazar la evolución de un incidente. Este módulo te ayudará a comprender el origen y el alcance de las amenazas, facilitando una respuesta informada.

Respuesta a amenazas en tiempo real y automatización de playbooks:

- Desarrollarás la capacidad para configurar respuestas automáticas frente a incidentes críticos, mediante la creación y ejecución de playbooks que integren procesos de mitigación y contención. Se enfatizará el manejo de alertas y la automatización de rutinas de respuesta para reducir el tiempo de reacción.

Protección de endpoints, identidades y aplicaciones con Microsoft Defender:

-

Te capacitarás en el uso de las distintas herramientas de la suite Microsoft Defender, aprendiendo a implementar estrategias de protección integral que aborden vulnerabilidades en dispositivos, gestionar identidades de forma segura y salvaguardar aplicaciones de posibles ataques.

Configuración de políticas de protección de datos y cumplimiento normativo:

-

Se te enseñará a establecer y administrar políticas de seguridad y protección de datos mediante Microsoft Purview y otras herramientas asociadas. Este aprendizaje te permitirá garantizar el cumplimiento de normativas y la prevención de pérdidas de información sensible.

Detección y mitigación de amenazas internas y externas:

-

Profundizarás en el análisis del comportamiento de usuarios y dispositivos para identificar actividades anómalas. Aprenderás a diferenciar entre amenazas internas y externas, utilizando técnicas de machine learning y análisis de riesgos para implementar estrategias de defensa proactivas.

Colaboración con equipos multidisciplinarios de seguridad y cumplimiento:

-

Se enfatizará la importancia de trabajar de manera colaborativa con distintos departamentos como TI, cumplimiento y recursos humanos. Aprenderás a coordinar estrategias de respuesta conjunta, a compartir información crítica y a establecer protocolos que fortalezcan la postura global de ciberseguridad de la organización.

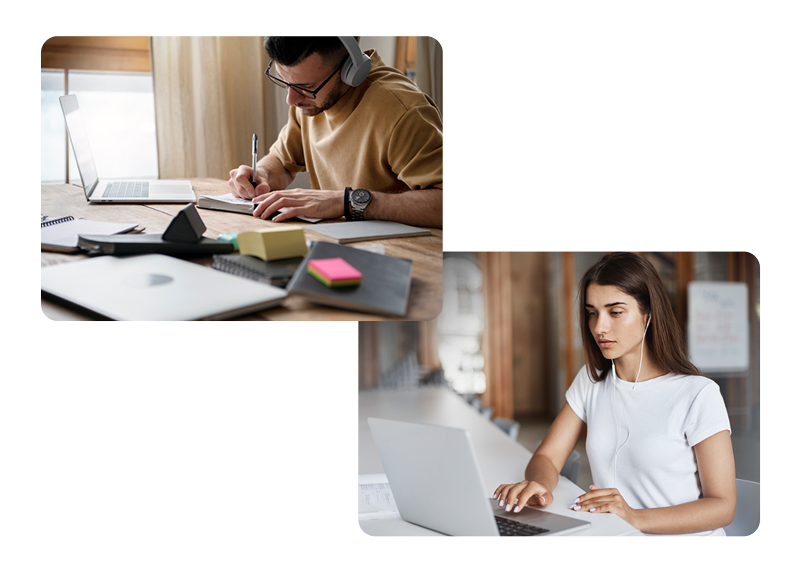

METODOLOGÍA DE ESTUDIO EFECTIVA

Modalidad en linea con instructor en vivo.

Interacción Personalizada:

- Enfoque Personalizado: Reciben atención personalizada y haz preguntas al instructor.

- Retroalimentación Instantánea: Tu profesor en vivo te proporcionará retroalimentación inmediata, lo que facilita la comprensión de conceptos y la corrección de errores.

Flexibilidad y Accesibilidad:

- Aprendizaje Remoto: Accede al curso desde cualquier lugar, eliminando la necesidad de desplazamientos y permitiendo una mayor flexibilidad en horarios.

- Grabaciones Disponibles: Las sesiones en vivo pueden ser grabadas, asi podrás revisar el material en cualquier momento.

Motivación y Compromiso:

- Participación Activa: La interacción en tiempo real fomenta la participación activa y el compromiso, creando una mayor conexion con el instructor y otros estudiantes.

- Sesiones Dinámicas: Discusiones en vivo, ejercicios prácticos y demostraciones mantienen tu interés a lo largo del curso.

Resolución Inmediata de Problemas:

- Asistencia Inmediata: Resuelve dudas y problemas de manera inmediata, evitando la espera entre la formulación de preguntas y la obtención de respuestas.

METODOLOGÍA DE ESTUDIO EFECTIVA

Modalidad de autoestudio con soporte de instructor .

Con esta modalidad tendrás 3 meses de acceso a videos y Laboratorios Oficiales Microsoft. Si tienes alguna duda, podrás contactar a un instructor vía correo electrónico para resolver cualquier duda. ¡Estamos contigo en todo momento apoyándote para que completes tu curso de forma satisfactoria!

En ExecuTrain el material y la metodología están diseñados por expertos en aprendizaje humano. Lo que te garantiza un mejor conocimiento en menor tiempo.

Módulos

Protección de datos confidenciales en un mundo digital

Descubra cómo Microsoft Purview ayuda a las organizaciones a clasificar, proteger y supervisar datos confidenciales en entornos de nube, punto de conexión e inteligencia artificial. En este módulo se exploran las estrategias para proteger los datos mediante la clasificación, el etiquetado, el cifrado y la administración proactiva de riesgos.

Clasificación de datos para protección y gobernanza

Obtenga información sobre la información disponible para ayudarle a comprender el panorama de los datos y conocer sus datos.

Revisión y análisis de la clasificación y protección de datos

Descubra cómo Microsoft Purview ayuda a las organizaciones a supervisar y analizar la clasificación y protección de datos. En este módulo se explora cómo los equipos de seguridad pueden realizar un seguimiento de las tendencias de clasificación, investigar el contenido etiquetado y evaluar la eficacia de las directivas mediante informes de Information Protection, Explorador de datos, Explorador de contenido y Explorador de actividades.

Creación y administración de tipos de información confidencial

Obtenga información sobre cómo usar tipos de información confidencial para respaldar su estrategia de protección de la información.

Creación y configuración de etiquetas de confidencialidad con Microsoft Purview

Las etiquetas de confidencialidad de Microsoft Purview le permiten clasificar y proteger datos confidenciales en toda la organización, incluidos en la nube y en los dispositivos. En este módulo se explica cómo clasificar y proteger la información confidencial para garantizar su seguridad y cumplimiento.

Aplicación de etiquetas de confidencialidad para la protección de datos

Obtenga información sobre cómo se usan las etiquetas de confidencialidad para clasificar y proteger los datos empresariales, a la vez que se asegura de que la productividad del usuario y su capacidad de colaborar no se ven afectadas

Clasificación y protección de datos locales con Microsoft Purview

Obtenga información sobre cómo clasificar y proteger los datos confidenciales almacenados en el entorno local mediante Microsoft Purview. Este módulo le guía a través de la implementación del analizador de Information Protection, la aplicación de etiquetas de confidencialidad y la aplicación de directivas DLP para reducir los riesgos de exposición de datos.

Descripción del cifrado de Microsoft 365

Obtenga información sobre cómo Microsoft 365 cifra los datos en reposo y en tránsito, administra de forma segura las claves de cifrado y proporciona opciones de administración de claves a los clientes para satisfacer sus necesidades empresariales y obligaciones de cumplimiento.

Protección del correo electrónico con el cifrado de mensajes de Microsoft Purview

Obtenga información sobre cómo configurar el cifrado de mensajes de Microsoft Purview para proteger el correo electrónico confidencial, aplicar cifrado con reglas de flujo de correo y personalizar la experiencia del destinatario con plantillas de marca.

Comprender y planear la prevención de pérdida de datos

La prevención efectiva de pérdida de datos (DLP) comienza con la comprensión de cómo se evalúa el riesgo y cómo se aplican las decisiones de protección. Este módulo se centra en los conceptos y consideraciones de planificación que ayudan a las organizaciones a diseñar directivas DLP que protegen datos confidenciales sin interrumpir el trabajo diario.

Creación y administración de directivas de prevención de pérdida de datos

Las directivas eficaces de prevención de pérdida de datos (DLP) están configuradas por una serie de decisiones deliberadas en lugar de configuraciones individuales. La intención clara, la detección bien definida, el ámbito adecuado y las acciones medidaes determinan cómo se comportan las directivas en flujos de trabajo reales. La validación y el ajuste continuo ayudan a garantizar que la protección siga siendo eficaz a medida que cambien el riesgo y el uso.

Implementación de la prevención de pérdida de datos (DLP) en punto de conexión con Microsoft Purview

DLP en punto de conexión en Microsoft Purview ayuda a las organizaciones a proteger los datos confidenciales en los dispositivos de punto de conexión mediante la supervisión, restricción o autorización de acciones como la transferencia, copia y uso compartido de archivos. Aprenda a incorporar dispositivos, establecer la configuración y crear directivas personalizadas para garantizar la seguridad de los datos en toda su organización.

Configuración de directivas DLP para Microsoft Defender for Cloud Apps y Power Platform

Aprenda a configurar e implementar directivas de prevención de pérdida de datos e integrarlas con Microsoft Defender for Cloud Apps.

Investigar y responder a alertas de prevención de pérdida de datos de Microsoft Purview

Microsoft Purview y XDR de Microsoft Defender ayudan a las organizaciones a detectar posibles riesgos de pérdida de datos y a responder rápidamente para proteger la información confidencial. Las actividades de investigación y respuesta incluyen revisar las alertas DLP, aplicar las acciones de corrección adecuadas y documentar los resultados de una manera estructurada y coherente.

Comprender la retención en Microsoft Purview

La retención de Microsoft Purview ayuda a las organizaciones a administrar cuánto tiempo se conservan los datos y cuándo se pueden eliminar. Obtenga información sobre cómo aplicar la retención estratégicamente para cumplir los requisitos de cumplimiento, reducir el riesgo y proteger información importante a lo largo de su ciclo de vida.

Implementación y administración de la retención y recuperación de Microsoft 365

Microsoft Purview proporciona herramientas para administrar cuánto tiempo se conserva el contenido y cuándo se elimina en los servicios de Microsoft 365. Esta configuración de retención aplica reglas de ciclo de vida mediante etiquetas, directivas y ámbitos adaptables. Cuando se elimina el contenido, las opciones de recuperación se administran dentro de los servicios individuales, como SharePoint y Exchange. Conjuntamente, estas herramientas admiten el cumplimiento y la seguridad de la información al reducir el riesgo de conservar datos innecesarios o obsoletos.

Comprender la Administración de riesgos internos de Microsoft Purview

Comprenda los riesgos internos y descubra cómo Administración de riesgos internos de Microsoft Purview identifica las actividades de riesgo, analiza el contexto y ayuda a las organizaciones a proteger los datos al tiempo que respeta la privacidad.

Preparación para la administración de riesgos internos de Microsoft Purview

Descubra estrategias para planear y configurar Microsoft Purview Insider Risk Management para satisfacer las necesidades de la organización y proteger la privacidad.

Creación y administración de directivas de administración de riesgos internos

Cree y administre las directivas de administración de riesgos internos de Microsoft Purview para detectar y abordar posibles riesgos internos al tiempo que respalda la seguridad y la privacidad de la organización.

Investigación de alertas de riesgo interno y actividad relacionada

Investigue las alertas de riesgo interno y administre casos relacionados en Microsoft Purview para evaluar el comportamiento del usuario, tomar las medidas adecuadas y coordinar las revisiones más profundas en todos los equipos.

Implementación de la protección adaptable en Insider Risk Management

Comprenda cómo Adaptive Protection aplica el aprendizaje automático para evaluar el riesgo del usuario y aplicar automáticamente el nivel adecuado de controles de seguridad. Al asignar dinámicamente la prevención de pérdida de datos, la administración del ciclo de vida de los datos y las directivas de acceso condicional, se refuerza la seguridad de los datos, a la vez que se reducen las alertas innecesarias y la intervención manual.

Búsqueda e investigación con Microsoft Purview Audit

Mejore la seguridad de los datos y el cumplimiento con Microsoft Purview Audit mediante la configuración de auditorías detalladas, la administración de registros y el análisis de patrones de acceso.

Buscar contenido con eDiscovery de Microsoft Purview

Use eDiscovery de Microsoft Purview para buscar contenido en Microsoft 365. En este módulo se explica cómo configurar casos, definir criterios de búsqueda y buscar mensajes, archivos y otros datos de la organización.

Información sobre cómo proteger datos de IA con Microsoft Purview

Microsoft Purview ayuda a las organizaciones a evaluar cómo interactúan Microsoft 365 Copilot y otras herramientas de inteligencia artificial con datos confidenciales. Con Data Security Posture Management (DSPM) para la inteligencia artificial, las organizaciones pueden evaluar los riesgos de exposición, comprender qué herramientas de inteligencia artificial están en uso e identificar cómo se accede a los datos confidenciales durante las interacciones de ia. La auditoría proporciona visibilidad de las solicitudes y respuestas específicas de Copilot para escenarios de cumplimiento e investigación.

Protección de las interacciones de Copilot de Microsoft 365 con Microsoft Purview

Las herramientas de inteligencia artificial como Microsoft 365 Copilot crean nuevas formas de interactuar con datos confidenciales, pero también presentan nuevos riesgos. Obtenga información sobre cómo Microsoft Purview le ayuda a aplicar controles de seguridad y cumplimiento que protegen los datos, administran la actividad de inteligencia artificial y admiten el uso responsable a escala.

Protección de aplicaciones de inteligencia artificial empresariales y basadas en explorador con Microsoft Purview

Las herramientas de inteligencia artificial en entornos empresariales y públicos crean nuevas oportunidades, pero también presentan riesgos de seguridad y cumplimiento de datos. Microsoft Purview ayuda a reducir estos riesgos mediante la detección del uso de inteligencia artificial, la evaluación de las necesidades de cumplimiento y la aplicación de controles integrados para la protección, retención y uso responsable.

Protección de entornos de inteligencia artificial para desarrolladores con Microsoft Purview

Microsoft Purview proporciona herramientas para proteger los entornos de inteligencia artificial para desarrolladores mediante la detección de aplicaciones, la evaluación del acceso a los datos y la aplicación de las protecciones adecuadas. Esto incluye la detección del uso de IA generativa, la asignación de niveles de riesgo de usuario y la implementación de una aplicación dinámica basada en el comportamiento del usuario y la sensibilidad de los datos.

T e s t i m o n i o s

¿Qué opinan nuestros alumnos de este curso?

¡Prepárate para ser inspirado por historias reales de éxito y crecimiento profesional!

Explora el impactante primer contacto que nuestros alumnos experimentan al unirse a nuestra comunidad educativa. Descubrirás por qué Executrain es tan apreciado por aquellos que buscan dominar las habilidades informáticas de vanguardia.

Invierte en tu FUTURO

¿Por qué aprender a Proteger la información confidencial con Microsoft Purview en la era de la IA.?

1. Protección automatizada de datos confidenciales:

Aprende a configurar políticas de prevención de pérdida de datos (DLP), etiquetado automático y cifrado, para asegurar la información sin fricciones operativas.

2. Cumplimiento normativo más eficiente:

Domina herramientas que permiten mapear y auditar datos en función de estándares internacionales como GDPR, ISO 27001 o HIPAA, facilitando respuestas ante inspecciones o auditorías.

3. Visibilidad y control sobre los datos corporativos:

Obtén habilidades para monitorear cómo se accede, comparte y utiliza la información dentro y fuera de la organización, ayudando a prevenir riesgos internos y externos de manera proactiva.

¿Deseas conocer más acerca de nuestros servicios?

En Executrain contamos con las mejores opciones para tu crecimiento profesional.

Aprende a Microsoft Purview y Avanza en tu Carrera Profesional

Inscríbete ahora y prepárate para liderar la protección de datos en el entorno digital moderno.

V E R C U R S O S R E L A C I O N A D O S

Curso SC-401 Information Security Administrator

El curso de Administrador de Seguridad de la Información le proporciona las habilidades necesarias para planificar e implementar la seguridad de la información para datos confidenciales mediante Microsoft Purview y servicios relacionados.

Curso SC-200 Defend against cyberthreats with Microsoft’s security operations platform

Aprenda a investigar, responder y buscar amenazas con Microsoft Azure Sentinel, Azure Defender y Microsoft 365 Defender. En este curso aprenderá a mitigar las ciberamenazas utilizando estas tecnologías. Específicamente, configurará y usará Azure Sentinel, así como también utilizará Kusto Query Language (KQL) para realizar la detección, el análisis y la generación de informes.

Curso SC-300 Microsoft Identity and Access Administrator

Proporciona a IT Identity and Access Professional, junto con IT Security Professional, el conocimiento y las habilidades necesarias para implementar soluciones de administración de identidades basadas en Microsoft Azure AD y tecnologías de identidad conectadas.

Curso SC-100: Microsoft Cybersecurity Architect

Te Prepara con los antecedentes para diseñar y evaluar estrategias de ciberseguridad en las siguientes áreas: Zero Trust, Governance Risk Compliance (GRC), operaciones de seguridad (SecOps) y datos y aplicaciones.